无论何时连接到Internet,保护自己免受黑客,间谍和恶意攻击的想法都应该摆在您的首位。这是托尔 和虚拟专用网 的主要目的。但是,当谈到Tor vs VPN时,您真正了解多少?

在确保我们的个人信息和在线活动不公开的情况下,VPN和Tor是您可以使用的最强大的工具。两者有着惊人的相似之处,但是它们的差异使它们在特殊情况下很有用。无论是绕过地理区块还是2,都需要了解哪种选择适合哪种情况。

什么是Tor及其工作原理?

Tor,简称是Onion Router的免费软件,它提供隐藏的流量服务,可以通过加密在线流量并将其路由到多个志愿者操作的节点来保护您的身份。

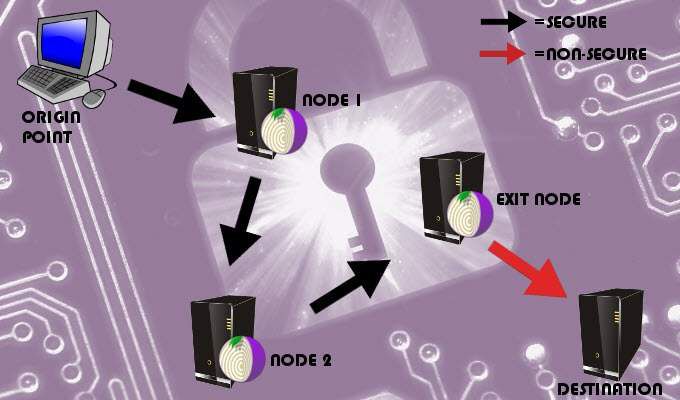

每个节点都受益于多层加密,从而使网络只能看到该节点之前和之后的IP地址。出口节点也是可见的,并且是唯一可以看到您的加密数据的节点。

由于节点是由志愿者操作的,因此任何人都可以自由设置出口节点 。这样做的问题是,设置较差的节点可能会收集对黑客和间谍仍然可见的私人信息。 Tor将阻止将所有浏览活动链接回您,但是一旦您的流量离开网络,任何人都可以看到您的流量。

为了确保您的隐私安全,应避免在连接处发送私信和其他敏感信息。

<!-In_content_1全部: [300x250] / dfp:[640x360]->

Tor将映射一条从您的设备开始的路径,将您路由到两个随机选择的节点,直到最终到达出口节点。在将数据包发送到第一个节点之前,Tor将应用三层加密。

行程将删除最外层,这是知道数据包将到达下一个位置的层。第二个节点将重复此过程,将您的数据包发送到网络的出口节点。

出口节点将删除最后一层,从而揭示数据包所携带的所有信息。为了让黑客猜测,Tor将继续使用相同的三个节点不超过10分钟,然后为您的流量创建一条全新的随机路由。

Tor的优势

什么是VPN及其工作原理?

虚拟专用网络(VPN)提供了从设备到可用服务器所在国家/地区中的远程服务器的端到端加密。使用VPN时,您的IP地址被隐藏,使其看起来好像您是从远程服务器的位置而不是实际位置访问Internet。

您需要选择提供商,创建帐户,从设备启动客户端,登录,然后选择适当的服务器。合适的服务器将取决于您的需求。为了更安全,更快速地连接,首选附近的服务器。如果要避开受区域限制的内容,请以较少的限制连接到其他国家/地区的服务器。

连接后,所有数据都将被加密,然后再通过您选择的服务器进行路由。然后,数据将通过隧道遍历到您要访问的网站。您的IP将被网站屏蔽,而其位置将是服务器的IP地址,从而使您的访问完全是匿名的。

VPN的优势

Tor vs VPN –联合力量

通过结合Tor和VPN,您可以创建在线安全和隐私保护的强大平台。将VPN和Tor结合使用的方法有两种:通过VPN的Tor或通过Tor的VPN。选择取决于您的需要。

通过VPN传输

打开Tor之前,需要先建立VPN连接。这样,VPN即可在Tor上开展业务之前对您的流量进行加密。这将从您的ISP隐藏您的Tor活动。

您的ISP即使仍然可以看到您已连接到Internet,也将无法看到通过Tor发送的数据。由于Tor输入节点无法看到您的真实IP,因此会显示VPN服务器的IP,从而增加了匿名性。

但是,一旦您的流量离开Tor网络,便不会对其进行加密,从而使您无法免受恶意出口节点的攻击。您仍然需要非常小心地通过连接发送敏感信息。

在以下情况下选择通过VPN的Tor:

基于Tor的VPN

使用此方法的方向与Tor over VPN的方向相反。登录VPN之前,您需要先连接到Tor网络。这将要求您在技术上更为健全,因为您需要配置VPN客户端以与Tor一起使用。

Tor的出口节点将流量重新路由到VPN服务器,从而消除了恶意出口节点的风险。 。发生这种情况是因为您的流量在离开Tor网络后被解密了。

入口节点仍将能够看到您的真实IP,但您的VPN将只会看到出口节点的地址。这掩盖了您正在从ISP使用VPN的事实,但他们可以看到您正在使用Tor网络。通过此设置,可以更轻松地绕过地理封锁,从而允许您访问一些原本无法访问的Tor节点。

在以下情况下通过Tor选择VPN:

隐藏真实IP地址匿名登陆QQ/WeChat/Tor/TG/支持代理的软件 HTTP HTTPS SOCKS5代理使用详解

相关文章:

2.10.2019