病毒变得更加复杂,用于对抗病毒的安全功能也变得更加复杂。内核模式硬件强制堆栈保护是 Windows 11 中的另一种高级防御措施。

这个名称可能拗口,但它用技术术语准确地描述了安全功能的功能。但这用简单的英语翻译成什么呢?有必要吗?让我们来看看。

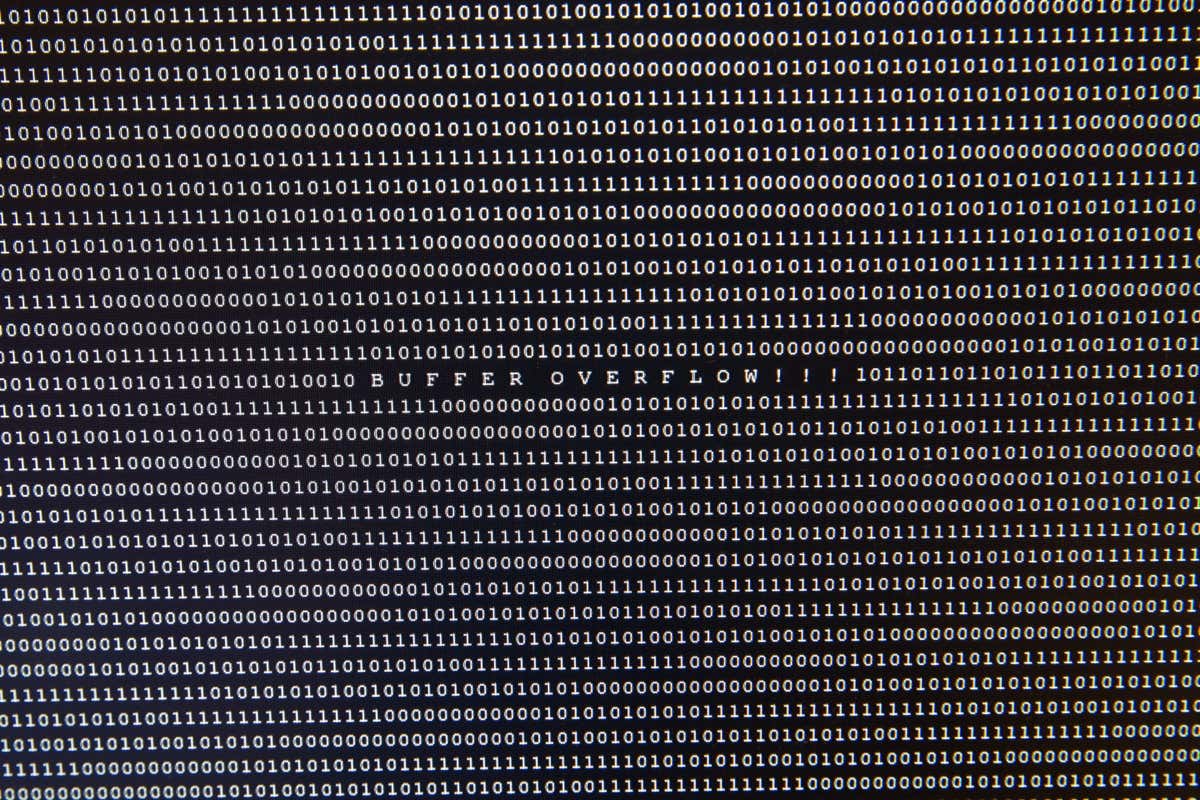

堆栈缓冲区溢出速成课程

在了解硬件强制堆栈保护的作用之前,您必须了解什么是堆栈缓冲区溢出攻击,因为这就是它试图防范的内容。在您掌握这一点之前,您需要了解堆栈的含义。

简单来说,堆栈是指活动程序正在使用的内存地址。每个正在运行的进程或应用程序都分配有一个堆栈,包括系统进程。数据在此堆栈中写入和读取,与使用内存的其他进程保持分离。

但有时会出现问题,程序会溢出其划定的堆栈。这称为堆栈溢出错误,当进程尝试读取不适合它的数据时,可能会导致各种奇怪的行为。

什么是堆栈缓冲区溢出攻击?

到目前为止,我们已经在意外错误的上下文中讨论了堆栈溢出。但这种现象也可以被故意利用,通过向程序和流程提供意外的输入来控制它们。

这种内存攻击(也称为面向返回编程或 ROP 攻击)对于程序来说相当难以检测,因为它读取指令的内存本身就受到了损害。特别是如果相关程序是核心系统进程,不能依赖任何其他低级程序来验证自身。

这使得堆栈缓冲区溢出攻击成为一种非常危险的网络威胁。一个被一波新病毒利用。

解决方案:内核模式硬件强制堆栈保护

我们已经讨论过,由于系统进程缺乏用于比较自身的低级基线,因此它们与普通应用程序一样容易受到堆栈缓冲区溢出攻击。但如果我们可以在底层硬件本身建立基线呢?.

这正是内核模式硬件强制堆栈保护的作用。使用虚拟化,CPU 与计算机上正在运行的应用程序和进程隔离,从而防止通过内存操作进行任何篡改。

这是因为堆栈地址也保存在并行影子堆栈中,该堆栈不会暴露给 PC 的其余部分。每次内核模式进程(基本上是低级系统函数)读取信息时,都会使用影子堆栈中存储的副本来确认地址。如果存在任何差异,该过程将终止。

在您的 PC 上运行硬件强制堆栈保护有哪些要求?

作为具有特定硬件依赖性的低级功能,这种增强的堆栈保护具有很高的硬件要求。只有支持最新CPU虚拟化功能的处理器才能实施此安全措施。

对于 Intel 来说,这意味着控制流强制技术 (CET),而 AMD 则简单地将其称为 AMD 影子堆栈。即使您的处理器确实支持该功能,也必须启用 CPU 虚拟化和内存完整性才能使其生效。

但是请记住,与虚拟化相关的安全功能也可能对计算机的性能产生轻微影响。这就是为什么这些功能通常不会默认启用的主要原因。

如果内核模式硬件强制堆栈保护关闭该怎么办?

您的 PC 上可能会禁用内核模式硬件强制堆栈保护的原因有很多。您的处理器可能不支持该功能,或者可能只需要手动激活。

但在您跳到找到该选项并尝试启用它之前,请花点时间考虑一下您是否需要这样做。因为对于大多数用户来说,核心隔离和相关的安全功能可能是不必要的。

普通病毒和恶意软件均被处理通过 Microsoft Windows Defender 有效 。除非您的系统包含可能成为专门黑客专门针对的敏感数据,否则您的 PC 上并不真正需要堆栈保护。

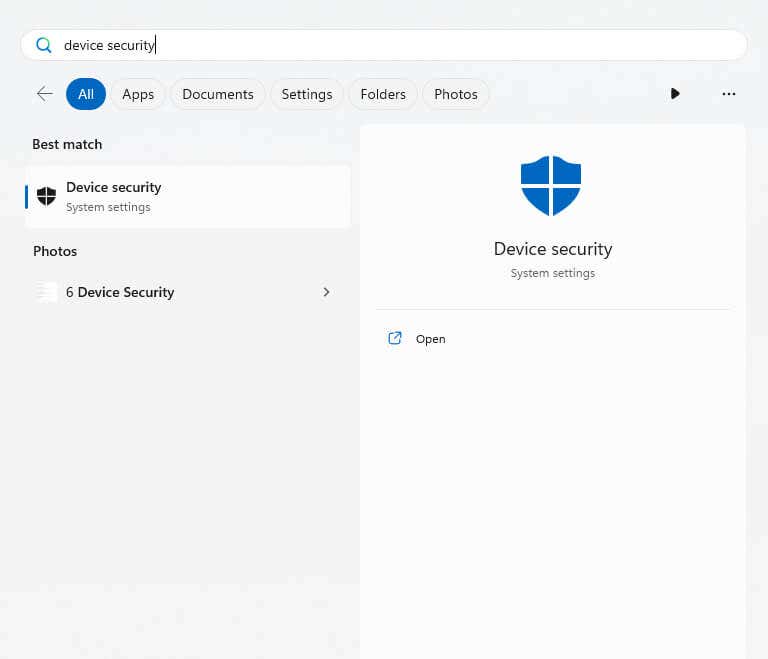

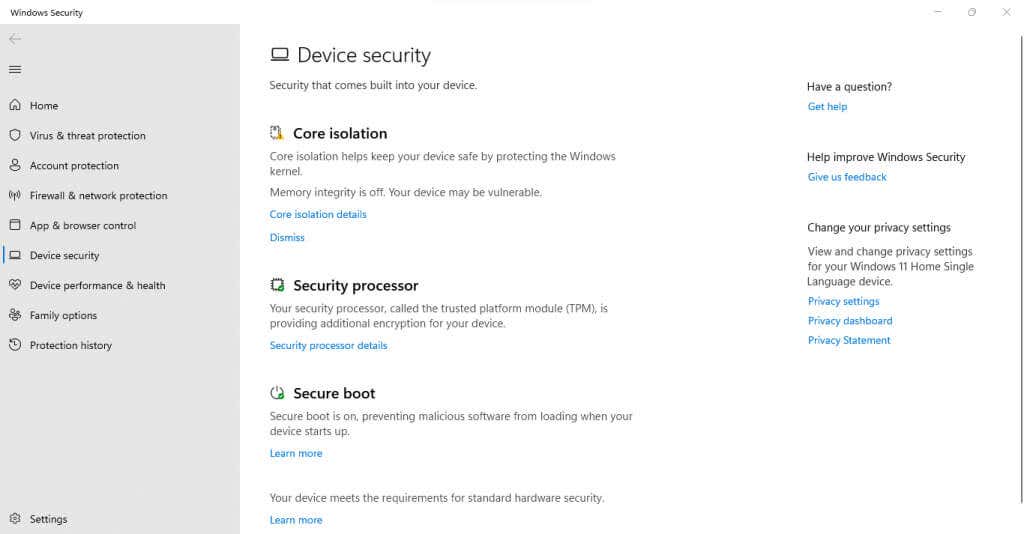

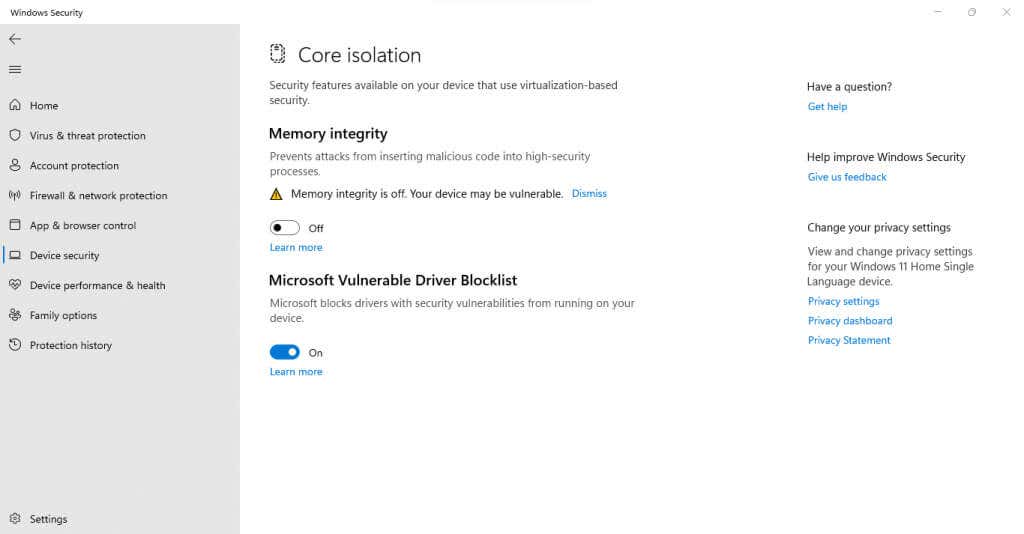

但如果您确实想启用该功能,请按以下步骤操作:

如果您看到该选项,但它呈灰色,您也只需在 BIOS 中启用虚拟化 和启用内存完整性 即可。完成此操作后,您可以开启内核模式硬件强制堆栈保护。重新启动您的电脑,更改就会生效。

有时,该功能会被不兼容的驱动程序阻止,此时您可以删除更新的驱动程序。尽管在过去的几次更新之后这个问题已经变得不那么常见了。

内核模式硬件强制堆栈保护在 Windows 11 中值得吗?

Windows 11 配备了大量高级安全功能,旨在阻止最专业的黑客尝试。大多数这些功能(例如 TPM 或 安全启动 )在受支持的系统上默认启用。

但是内核模式硬件强制堆栈保护是不同的。由于它会对性能产生轻微影响,并且对于大多数系统来说并不是必需的,因此必须手动启用它。更不用说该功能的硬件要求更严格,这与 TPM 不同,即使在较旧的芯片上,TPM 也几乎是通用的。

因此,如果您在设备安全窗口中看到该选项并担心低级病毒攻击,则可以启用硬件强制堆栈保护以确保完美的安全性。如果性能影响变得明显,您可以随时再次禁用它。

.